Seesaaが壮絶に落ちました。

Seesaaが壮絶に落ちました。

どうやら昼12時頃から夜0時過ぎまで約12時間のダウンでした。

どうもディスク障害らしいんですが、Raid構成だったにも関わらずサービスに影響が出たというのがよく分からない。

バックアップから戻していたらしいのでコントローラでも無いようだし、ディスクの玉が複数故障するなんてことあるかな??

実は以前から故障していたのに気付かず、今日になって二つ目が故障してサービス継続できなくなったんではないかと踏んでいるんですが。

今日びこれだけの時間サービスが出来なくなったというのは致命傷に近い。

既にこれだけの規模なんだし、運営体制とかしっかりね、Seesaaさん。

月別アーカイブ: 2006年2月

2006-02

15

23:50:00

Universalでスタンバイから回復しなかったら

電源ON出来ない?画面真白?CF/SD行方不明?

Windows Mobile 5.0、正確にはActive Syncの問題らしい。下記がその症状、あなたはいくつ心当たりがあるかな?

・スタンバイ後、電源ONできないことがある

・画面真白、何も表示されないことがある

・CFやSDカードが行方不明になることがある

・スタンバイで電池が消耗してしまうことがある

・スタンバイで本体が熱くなることがある

・Wi-FiがONの場合、スタンバイでもLEDが点灯することがある

あるある!

Universalに限らずWM5.0ではActive Syncのせいで上記のような現象になることがあるそうです。

実はうちのQtek9000も電源ボタンでスタンバイにすると、すぐに復帰させるなら大丈夫なんですが数時間とか置くと画面が戻ってこなかったり、再起動するとホワイトアウトしてしまう現象がありました。

昨日から上記の方法で試してみましたが、少なくとも画面が戻らなかったりホワイトアウトになることは無くなったように思います。

復帰も何故かスムーズです。

心当たりのある場合はぜひお試しあれ。

# でもWiFI ONの時LEOが点灯し続けるのは特に変わらないなぁ。

そもそも仕様かと思っていたんですが、これもActiveSyncの自動同期のせいなんでしょうか??

2006-02

15

22:09:00

OperaではてなのSSL証明書に警告が出る件

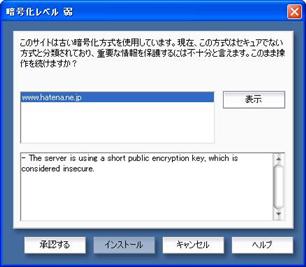

Operaではてなにログインしようとすると、セキュリティ警告が表示されます。セキュリティレベルが「弱」だという警告です。

実は今までほとんどその警告には遭遇したことは無かったので気になっていたのですが、どうやらパブリックキーの強度不足(The server is using a short public encryption key, which is considered insecure.)を指摘しているようです。

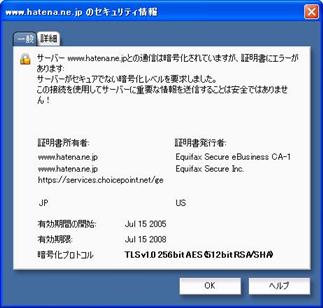

調べてみると、はてなではRapidSSL(GeoTrust)を使用しており、パブリックキーは512bit RSA/SHAとなっています。

これが問題になっているみたいですね。512bitというのが短すぎるということでしょう。

他のサイトでは例えばGoogleなどは1024bit RSA/SHAとなっています。確かにこちらの方が一般的な気がしますね。

![]() Googleの場合の鍵アイコン。これで気付いたんですけど、Opera9ではアイコンにも強度が表示されるようになったみたいです。強度は3(強)です。

Googleの場合の鍵アイコン。これで気付いたんですけど、Opera9ではアイコンにも強度が表示されるようになったみたいです。強度は3(強)です。

![]() こちらははてな。強度は1(弱)とされています。強度が足りないとグレーになるんですね。

こちらははてな。強度は1(弱)とされています。強度が足りないとグレーになるんですね。

因みにRapidSSLのサイトでサンプルのSSL証明書を調べてみると1024bit RSA/SHAです。

そもそもパブリックキーのサイズは、証明書要求の際のキー・ジュネレーション時の指定なので、認証局によってポリシーの差異があるとも思えません。

確かに1024bitが普通になってきたのは最近かもしれないので、昔からそうしたオペレーションになっているだけなのかも知れません。

変更コストもかかることではないと思われるので、次のサイクルからは変更してみてはどうでしょうね。

2006-02

15

21:39:00

blogeetが中国のサイトで紹介されていた

たまたまアクセス解析のリファーから見つけたんですが、中国のブロガーがblogeetを図解入りで紹介してくれています。

Blogeet – Blog?表HTML/?像??助手 – 半?子_老米甲博客

(エキサイト翻訳版)

もちろん中国語なんて読めないんですが翻訳を読む限りは、スクリーンショットも含めて結構深いところまでちゃんと説明してくれています。

ということは、しっかり利用してくれている人なんでしょう。

かつ、どうも日本語リソースの差し替えを試行しているような記載も(^^;

どこの誰かは知りませんが、ちょっと感動。

2006-02

14

23:45:00

“本物”のSSL証明書を持つフィッシング・サイト?

IT Proから“本物”のSSL証明書を持つフィッシング・サイト出現

確認された偽サイトは,「Mountain America Federal Credit Union」をかたるもの。実際のサイトのURLは「https://www.mtnamerica.org」だが,偽サイトのURLは「https://www.mountain-america.net」だった。間違える可能性は高い。

別に「本物」では無い訳で。以前からもこれぐらいはあるのではないのかな?

とは言え、これはSSLとかではなく、DNSつまりドメイン名の利用形態 としての一種の限界ですよね。

併せて,銀行やクレジット会社などでは,クリッカブルなリンクを記述したメールは送らないようにすべきとしている。正規の企業がそのようなメールを送ることは,フィッシング詐欺に遭う“土壌”を作ることになるからだ。

というのも、一部伺えます。

例えば属性証明書のように、国や公的証明機関などに「このサイトは一般的には○○として知られるブランドのサイトです」などと内容に踏み込んで証明させる、などの仕組みが今後必要になるかもしれない。

上記サイトに証明書を発行していたのがどこかは知りませんが、通常VerisignなどのCAは建前上サイトの存在証明しかしませんからね。より一歩踏み込んだ証明が必要とされているといったところでしょうか。

ブランディング属性証明とでも呼べばいいのかな。

と思うんだけど、どんなもんだろう。